Sin dai primi giorni di lavoro, circa 20 anni fa, le prestazione dei sistemi informatici sono state una spina nel fianco del sistemista in quanto l’utente medio scordandosi, del pallottoliere e della Calcolatrice tipo Odhner, pretende che qualunque operazione chieda al suo computer sia immediata soprattutto l’accesso alla propria pagina facebook o alla caselle di posta per vedere le ultime offerte che amazon ha riservato.

Continua a leggere

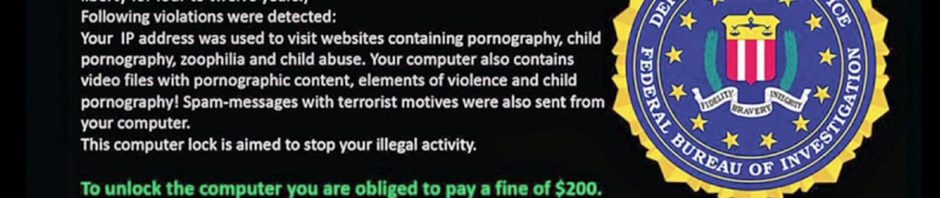

CryptoLocker è un pericolosissimo ransomware

Se vi arriva una mail da equitalia non la aprite o quanto meno analizzatela con un buon antivirus e se nel dubbio contattatemi. Per il prossimo futuro siate molto sospettosi su tutte le mail anche minimamente sospette che hanno degli allegati o dei link a siti esterni. Gli allegati vanno sempre salvati, analizzati e poi aperti anche se la tipologia di file vi sembra famigliare.

Ho potuto vedere all’opera questo potente virus e distruggere anni di documenti, fogli di calcolo e pdf.

Il CryptoLocker è un pericolosissimo ransomware ovvero un tipo di malware di nuova generazione che prende in ostaggio i file presenti sul computer che viene infettato criptandoli con una chiave cifrata di tipo militare sempre diversa.

Viene richiesto il pagamento online di un riscatto a una organizzazione criminale in cambio della chiave di decriptazione che permetterà di rendere i file nuovamente leggibili. Ma senza garanzia, dati gli interlocutori, che una volta effettuato il pagamento i file criptati torneranno ad essere leggibili, il pagamento ovviamente avviene tramite sistemi non tracciabili, già da tempo sotto la lente di ingrandimento della polizia postale. Nel caso specifico che mi è capitato di recente non esiste ancora soluzione al mondo (non è criptolocker) per questa tipologia di virus, quindi tutti i files per adesso sono persi. Nella malaugurata ipotesi che veniate colpiti da questo virus il mio consiglio è di mettere i files criptati su un hard disk esterno e attendere novità (se ci saranno). Ovviamente vengono colpiti e resi inutilizzabili anche i file che sono archiviati su server o periferiche remote.

Stanno arrivando nuove e sempre più potenti criptazioni e gli antivirus normalmente usati spesso non sono in grado di rilevare il virus quando viene aperto direttamente della mail e se non viene appositamente scansionato. Esistono sistemi di protezione dedicati a questa tipologia di truffa, ancora poco noti ai non adetti quibdi, contattatemi per maggiori informazioni.

Post scritto grazie alle informazionioni ricevute da Alessandro Papini.

Investimenti nel web e in tecnologia, risparmio garantito

Oltre a dedicarci alle attività prettamente sistemistiche, curiamo da 11 anni anche la realizzazione di siti web, in collaborazione con agenzie web locali e romane.

A causa della “crisi” che ha colpito ogni aspetto dell’economia italiana, si sono dimezzati anche gli investimneti delle aziende nella tecnologia “tangibile”, a favore però del web.

I volumi di investimento non possono ovviamente essere paragonati ma possiamo dire con oggettività che rispetto al passato si investe più nel web che nell’hardware.

Crediamo che questo nuovo comportamento sia un chiaro indicatore del fatto che – per ovvie ragioni – la crisi ha fatto emergere le attività di auto promozione a basso costo.

Continua a leggere

Rendere sicura Debian (hardening)

Usando Debian si parte già da un sistema operativo sicuro, sia per il lungo periodo di debug a cui vengono sottoposti i pacchetti sia per le policy di base che la fondazione Debian adotta.

In questo articolo descriviamo in maniera semplice i passi da fare per rendere una nuova installazione più sicura e adatta a svolgere compiti quali firewall, web server, mail server, o semplicemente più sicura una postazione desktop. Per una lettura più approfondita vi riamndo al Securing Debian Manual.

Continua a leggere

Proteggere settore rete da virus con samba

Spersso ci viene richiesto di rendere una rete sicura soprattutto dalle infezioni; premesso che l’unica rete inviolabile è quella non collegata al mondo esterno i cui membri non hanno interfaccie DVD, USB, CardReader etc etc ( i floppy non li cito più ), e soprattutto a costi bassi (di bridge in commercio ce ne sono anche troppi! ).

Oggi una rete non collegata al mondo è di poca utilità quindi bisogna trovare una soluzione che almeno (dico almeno perché se consentissimo a questa rete di avere accesso a internet questo articolo non avrebbe nessuno scopo) consenta lo scambio di file con il resto del modo.

Continua a leggere